- OPINIA

- KOMENTARZ

- ANALIZA

- WIADOMOŚCI

Współczesna wojna nieregularna: nowe oblicze konfliktów

Współczesne środowisko bezpieczeństwa międzynarodowego ulega jednej z największych transformacji od czasów II wojny światowej. Postępująca integracja domen lądowej, powietrznej, morskiej, kosmicznej, cybernetycznej i informacyjnej powoduje, że tradycyjny podział na wojnę i pokój staje się coraz mniej czytelny. Rywalizacja państw coraz częściej odbywa się w przestrzeni pośredniej, określanej jako szara strefa. Jest to obszar działań poniżej progu wojny konwencjonalnej, w którym aktorzy starają się osiągać cele polityczne, wojskowe i gospodarcze bez jednoznacznego przekraczania progów eskalacyjnych.

Autor. U.S. Marine Corps Cpl. Armando Elizalde, domena publiczna

Jednym z najważniejszych opracowań opisujących zachodzące zmiany jest analiza Setha G. Jonesa „The Evolution of Irregular Warfare” (w:War and the Modern Battlefield, Chapter 12, CSIS, 2025). Autor z CSIS wskazuje w niej, że działania nieregularne obejmują szeroki zestaw aktywności, takich jak: dywersja, sabotaż, działania partyzanckie, wsparcie ugrupowań proxy, cyberataki, operacje informacyjne, terroryzm, kampanie wpływu, branie zakładników oraz działania wywiadu ukierunkowane na zakłócanie funkcjonowania państw przeciwnika. Co istotne, dokument ten podkreśla, że wojna nieregularna przestała być domeną słabszych – w rzeczywistości stała się preferowanym narzędziem mocarstw, które dążą do osiągnięcia przewagi politycznej przy zachowaniu przestrzeni zaprzeczalności i ograniczeniu kosztów.

Raport CSIS wskazuje, że powodem tak dynamicznego rozwoju wojny nieregularnej jest połączenie kilku czynników: gwałtownego rozwoju technologii, rozproszenia źródeł informacji, wzrostu roli aktorów niepaństwowych, podatności społeczeństw na manipulację informacją oraz rosnącego znaczenia rywalizacji w obszarze percepcji. Konflikty XXI wieku coraz częściej toczą się o interpretację faktów, narracje strategiczne oraz kontrolę nad przestrzenią informacyjną, co czyni działania nieregularne bardziej efektywnymi niż tradycyjna siła militarna.

Zobacz też

Szara strefa – opisana szczegółowo m.in. w raporcie RAND „Competing in the Gray Zone: Russian Tactics and Western Responses” (RAND Corporation, 2019) – obejmuje operacje, które wywierają presję na przeciwnika, ale nie wywołują natychmiastowej odpowiedzi militarnej. RAND zwraca uwagę, że państwa wykorzystują tę przestrzeń do stopniowego przesuwania granic akceptowalnych zachowań, testowania odporności przeciwników, a także osłabiania ich morale i struktur państwowych. W tej logice wojna nieregularna staje się stałym środowiskiem rywalizacji, a nie jedynie fazą przejściową prowadzącą do konfliktu zbrojnego. NATO w dokumencie pt. „NATO Warfighting Capstone Concept” (NATO, 2023) podkreśla, że przyszłe konflikty będą miały charakter permanentny, wielodomenowy i ciągły. Rywalizacja będzie toczyć się nie tylko między armiami, lecz również między społeczeństwami, gospodarkami, systemami informacyjnymi i strukturami politycznymi. W tym kontekście wojna nieregularna staje się narzędziem służącym do kontrolowania eskalacji, kształtowania percepcji, prowadzenia działań psychologicznych oraz rozbijania spójności społecznej przeciwnika. NATO zwraca uwagę, że przyszłe konflikty będą w równym stopniu rozgrywać się w sferze narracyjnej, jak i kinetycznej.

Autor. 45 окрема артилерійська бригада Збройних Сил України / Facebook

Zobacz też

Ważnym aspektem definiującym współczesną wojnę nieregularną jest przenikanie technologii cywilnych i wojskowych. Powszechność smartfonów, komercyjnych satelitów, mediów społecznościowych oraz baz danych doprowadziła do sytuacji, w której niemal każdy obywatel może stać się sensorem pola walki. Zjawisko to opisano w artykule „How Bellingcat Unmasked Putin’s Assassins” (The New Yorker, 2021), gdzie przedstawiono, jak organizacja OSINT, korzystając wyłącznie z dostępnych publicznie danych – billingów telefonicznych, rezerwacji biletów lotniczych, metadanych zdjęć – zdemaskowała operację rosyjskiego wywiadu. Przykład ten pokazuje, że granica między działaniami profesjonalnych służb a pracą analityczną organizacji obywatelskich uległa zatarciu.

To właśnie ta techniczna transparentność sprawia, że – według analiz CSIS (Seth G. Jones, „The Evolution of Irregular Warfare”, w:War and the Modern Battlefield, CSIS, 2025) – wojna nieregularna jest dziś bardziej widoczna, bardziej destrukcyjna i trudniejsza do ukrycia, a jednocześnie bardziej atrakcyjna jako narzędzie presji politycznej.

Współczesna wojna nieregularna charakteryzuje się kilkoma fundamentalnymi elementami, które wyróżniają ją na tle konfliktów minionych epok:

- Wielość aktorów – z udziałem państw, grup terrorystycznych, milicji, prywatnych firm wojskowych, organizacji ideologicznych i struktur przestępczych.

- Niejednoznaczność odpowiedzialności – dzięki czemu agresor unika konsekwencji prawnych i politycznych.

- Wysoki poziom integracji działań – cyberatak, kampania informacyjna, sabotaż i działania zbrojne są planowane łącznie.

- Walka o percepcję – celem jest wpływanie na odbiór wydarzeń przez opinię publiczną, rządy i organizacje międzynarodowe.

- Dynamiczne tempo działań – napędzane przez media społecznościowe i szybkość obiegu informacji.

- Rosnąca rola technologii cywilnych – od aplikacji mobilnych, przez systemy sztucznej inteligencji, po ogólnodostępne zdjęcia satelitarne.

Autor. Wojska Obrony Cyberprzestrzeni (@CyberWojska)/X

W tym sensie wojna nieregularna nie jest już tylko instrumentem służącym do osłabienia przeciwnika przed operacją konwencjonalną, lecz stałym narzędziem polityki zagranicznej, stosowanym zarówno przez wielkie mocarstwa (USA, Chiny, Rosję, Iran), jak i aktorów niepaństwowych. Wprowadzenie do wojny nieregularnej musi także uwzględniać jej konsekwencje dla przestrzeni społecznej, ponieważ to właśnie społeczeństwa stały się głównym polem walki. Manipulacja informacją, presja psychologiczna, kampanie dezinformacyjne i operacje wpływu mają za zadanie erodować legitymizację rządów, osłabiać wolę oporu oraz kształtować środowisko polityczne tak, aby przeciwnik wszedł w konflikt już osłabiony.

Wnioski te wynikają nie tylko z badań CSIS, lecz także z analiz RAND, RUSI i NATO, które podkreślają, że granica między wojną a pokojem w XXI wieku uległa zatarciu. Wojna nieregularna stała się więc zarówno polem walki, jak i narzędziem prowadzenia polityki. Jest procesem, a nie wydarzeniem. Jest stanem ciągłej rywalizacji, a nie krótkotrwałą fazą kryzysu. I właśnie dlatego stanowi dziś jedno z najważniejszych wyzwań dla państw demokratycznych, które muszą działać w sposób transparentny, zgodny z prawem i wrażliwy na opinię publiczną — podczas gdy ich przeciwnicy nie podlegają tym samym ograniczeniom.

Proxy – Ukraina i Bliski Wschód

Jedną z najbardziej charakterystycznych cech współczesnej wojny nieregularnej jest rosnąca rola aktorów zastępczych (proxy), wykorzystywanych zarówno przez państwa regionalne, jak i globalne mocarstwa. Struktury te służą do prowadzenia działań poniżej progu otwartego konfliktu, zapewniają zaprzeczalność i umożliwiają ekspansję wpływów bez ponoszenia politycznych i militarnych kosztów konfrontacji.

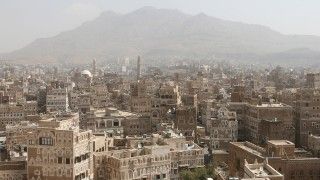

Według agencji informacyjnej Reuters, w artykule „Kataib Hezbollah: Why Iran Ally in Iraq Stood Down” (Reuters, 2024), Iran jest państwem, które w największym stopniu zorganizowało globalną architekturę ugrupowań proxy, obejmującą Hezbollah w Libanie, Hamas w Gazie, Huti w Jemenie, irackie milicje szyickie oraz struktury działające w Syrii. Te ugrupowania umożliwiają władzom w Teheranie realizowanie celów strategicznych na Bliskim Wschodzie, ale bez konieczności angażowania regularnych sił zbrojnych. Iran wykorzystuje je do wywierania presji na USA, Izrael i państwa Zatoki Perskiej, destabilizowania regionu, budowania stref wpływów oraz utrzymywania konfliktów na niskim poziomie eskalacji.

Autor. IDF, oficjalne konto Flickr, licencja CC BY-NC 2.0 DEED

Rosja również stosuje model proxy, choć w innej konfiguracji. Posługuje się ona paramilitarnymi strukturami, prywatnymi firmami wojskowymi, siatkami agenturalnymi GRU oraz grupami cyberprzestępczymi jako narzędziami działań nieregularnych. Przykładem była działalność dawnej Grupy Wagnera na Bliskim Wschodzie i w Afryce oraz operacje sabotażowe w Europie, obejmujące podpalenia, ataki na infrastrukturę, próby wywołania awarii w przedsiębiorstwach zbrojeniowych i działania destabilizacyjne w państwach NATO (por. analizy RUSI i liczne materiały śledcze mediów europejskich).

Chiny realizują własną strategię działań nieregularnych, opisaną m.in. w analizie pt. „Blurred Lines, Sharp Tools: China’s Red Lines and the Strategy of Ambiguity” (PacNet #38, Pacific Forum, 2024) oraz w raporcie „China’s Gray Zone Strategy: Security Challenges Across the Taiwan Strait” (Congressional Research Service, 2023). Pekin stosuje presję polityczną, kampanie dezinformacyjne, cyberataki i infiltrację elit gospodarczych oraz politycznych. Jednym z kluczowych celów tych działań jest Tajwan – wobec którego Chiny prowadzą systematyczną kampanię zastraszania i erozji gospodarczej oraz informacyjnej, której celem jest podporządkowanie regionu bez konieczności użycia siły militarne.

Wojna na Ukrainie – nowy model synergii

Konflikt rosyjsko-ukraiński stał się najbardziej kompleksowym przykładem współczesnej wojny nieregularnej, a zarazem pierwszym konfliktem pełnoskalowym, w którym ogromną rolę odegrał wywiad open-source. Jim Hockenhull w analizie „How Open-Source Intelligence Shaped the Ukraine War” (UK Ministry of Defence, 2022) pisze, że Ukraina wykorzystała technologie cyfrowe, aplikacje obywatelskie, komercyjne satelity i dane z sieci społecznościowych na skalę globalnie bezprecedensową. Washington Post w artykule „Instead of Consumer Software, Ukraine’s Tech Workers Build Apps of War” (The Washington Post, 2022) wskazuje, że już w pierwszym miesiącu wojny ukraińscy cywile zgłosili ponad 260 000 lokalizacji wojsk rosyjskich przy użyciu aplikacji Dija/e-Enemy. Oznacza to, że społeczeństwo zostało włączone w strukturę wywiadowczą jako rozproszona sieć sensorów, co diametralnie zmieniło charakter prowadzenia wojny.

Działania nieregularne Ukrainy obejmują również sabotaż w głębi terytorium Rosji. BBC w artykule „Ukraine Says It Blew up Railway in Eastern Russia” (BBC News, 2023) potwierdziło operacje wymierzone w rosyjską logistykę kolejową, zaś Newsweek w tekście „Russian Railway Networks Facing Imminent Collapse” (Newsweek, 2024) opisał rosnącą skalę problemów rosyjskiego systemu transportowego, wynikających m.in. z działań sabotażowych przypisywanych Ukrainie i jej sprzymierzeńcom. New York Times w analizie „Ukraine Is Losing Fewer Soldiers Than Russia” (The New York Times, 2025) wskazuje, że ukraińskie działania nieregularne obejmowały likwidacje kolaborantów, ataki na infrastrukturę na terenach okupowanych, operacje grup partyzanckich oraz cyberataki wymierzone w rosyjskie instytucje państwowe. RFE/RL dokumentowało eliminacje rosyjskich administratorów i współpracowników, co świadczy o budowie szerokiej sieci oporu na okupowanych terytoriach.

Autor. Ukraine Defence / Facebook

Rosyjska strona również stosujedziałania nieregularne. Microsoft w raportach „Special Report: Ukraine. An Overview of Russia’s Cyberattack Activity in Ukraine” (Microsoft, 2022) oraz „Defending Ukraine: Early Lessons from the Cyber War” (Microsoft, 2022)opisuje, że inwazja rozpoczęła się od cyberataków na instytucje rządowe, infrastrukturę krytyczną i systemy telekomunikacyjne, które miały zakłócić procesy dowodzenia i przygotować warunki do uderzenia kinetycznego. Kampanie dezinformacyjne towarzyszyły działaniom cybernetycznym i miały na celu wywołanie paniki, podważenie zaufania do władz ukraińskich oraz stworzenie „mgły decyzyjnej”. RUSI w szeregu analiz poświęconych ukraińskim siłom specjalnym (m.in. komentarze Jacka Watlinga i Justina Bronka z 2022–2023 r.) opisuje rosnącą rolę ukraińskich SOF, prowadzących operacje w rejonie Biełgorodu, na Krymie oraz w głębi Rosji. Ich działania były ściśle powiązane z wywiadem – zarówno komercyjnym (Maxar, Planet Labs), jak i wojskowym (GEOINT, SIGINT, HUMINT) – oraz z milionami danych przekazywanych przez obywateli. BBC w tekstach typu „Ukraine Sabotage Network Inside Russia” (BBC News, 2023) opisuje powstanie sieci sabotażowej na terytorium Rosji, powiązanej z ukraińskimi strukturami wywiadowczymi.

Bliski Wschód – ewolucja działań nieregularnych

Region Bliskiego Wschodu jest jednym z najbardziej złożonych teatrów działań nieregularnych na świecie. Hamas, Hezbollah i inne ugrupowania funkcjonują jednocześnie jako siły polityczne, militarne i społeczne, a ich strategie operacyjne często łączą metody nieregularne z konwencjonalnymi. Izraelskie MSZ w raporcie „Swords of Iron: IDF Casualties” (Israeli Ministry of Foreign Affairs, 2023) podkreśla, że atak Hamasu z 7 października 2023 roku był najbardziej śmiercionośnym atakiem na Izrael w historii i obejmował równoczesne działania: infiltrację lądową, ataki na bazy wojskowe, zmasowane użycie dronów, przełamanie barier obronnych oraz branie zakładników.

Washington Post w artykule „Israel’s Massive Mobilization” (The Washington Post, 2023) wskazuje, że wydarzenia te doprowadziły do mobilizacji około 360 000 rezerwistów i całkowitej zmiany dynamiki konfliktu. Konflikt z Hezbollahem również przybrał nowe oblicze. New York Times w tekście „Israel Has Destroyed Half of Hezbollah’s Arsenal, Officials Say” (The New York Times, 2024) opisuje operację, podczas której Izrael zniszczył znaczną część infrastruktury rakietowej Hezbollahu. Jednym z najbardziej spektakularnych elementów tej kampanii była operacja z użyciem pagerów, którą BBC opisało w artykule „Former Israeli Agents Reveal How Pager Attacks Were Conducted” (BBC News, 2024). Izrael zainstalował exploity w urządzeniach komunikacyjnych, co pozwoliło na ich równoczesną detonację i eliminację kluczowych dowódców.

Autor. khamenei.ir / Wikimedia Commons

Cywile, informacja, wywiad, HUMINT, OSINT

Współczesna wojna nieregularna w coraz większym stopniu koncentruje się na społeczeństwach, które stają się jednocześnie:

- tarczą,

- celem,

- zasobem operacyjnym,

- źródłem danych wywiadowczych,

- polem walki o percepcję.

Wynika to z faktu, że konflikt w XXI wieku odbywa się nie tylko w przestrzeni militarnej, lecz przede wszystkim w informacyjnej, psychologicznej i społecznej. CSIS w analizie „The Evolution of Irregular Warfare” (Seth G. Jones, w:War and the Modern Battlefield, CSIS, 2025) podkreśla, że aktorzy nieregularni umiejscawiają się wśród ludności cywilnej, wykorzystując ją jako osłonę, zasób rekrutacyjny i narzędzie presji. Ta sama ludność staje się również źródłem danych, stroną konfliktu oraz elementem walki informacyjnej.

Cywile jako tarcza, cel i zasób operacyjny

OHCHR w raporcie „Report on the Human Rights Situation in Ukraine in the Context of the Armed Attack by the Russian Federation” (OHCHR, 2024) dokumentuje liczne przypadki wykorzystywania obiektów cywilnych jako przykrycia dla infrastruktury wojskowej na Ukrainie. Podobne zjawisko obserwowane jest w Strefie Gazy, co potwierdzają dane ONZ oraz informacje z izraelskiego MSZ w raporcie „Swords of Iron: IDF Casualties” (Israeli MFA, 2023). Hamas lokował centra dowodzenia, składy broni i wejścia do tuneli w pobliżu szkół, szpitali i budynków mieszkalnych, co zwiększało ryzyko masowych ofiar podczas izraelskich kontrataków.

Zobacz też

W Gazie, według Reuters w artykule „How Many Palestinians Has Israel’s Gaza Offensive Killed?” (Reuters, 2025) oraz danych prezentowanych w narzędziu „Gaza War Tracker” (Al Jazeera, 2025), liczba zabitych Palestyńczyków przekroczyła 60–70 tysięcy. Stacja BBC („Gaza War: Civilian Impact” – BBC, 2025) podkreśla, że jest to jedna z największych katastrof humanitarnych ostatnich dekad, a wysoki odsetek ofiar cywilnych jest wynikiem zarówno intensywności działań wojskowych, jak i konfliktowej urbanistyki Gazy, gdzie struktury bojowe i mieszkalne przenikają się.

Autor. Gal_Rotem/Shutterstock

Branie zakładników, jako narzędzie presji strategicznej, zostało szeroko udokumentowane m.in. przez Reuters w artykule „Kataib Hezbollah: Why Iran Ally in Iraq Stood Down” (Reuters, 2024) oraz w licznych analizach dotyczących Hamasu i Hezbollahu. Zakładnicy pełnią rolę tarczy politycznej, środka odstraszania oraz instrumentu destabilizacji przeciwnika – wpływają na opinię publiczną, blokują decyzje rządów i wymuszają negocjacje. Rosja natomiast, według CBS News w artykule „Russian Agents Killed After Assassinating Ukraine Colonel” (CBS News, 2025, stosowała deportacje cywilów z terenów okupowanych, co miało służyć zarówno destabilizacji demograficznej Ukrainy, jak i budowaniu kapitału negocjacyjnego.

Cywile jako źródło informacji: crowdsourced intelligence

Jednym z najbardziej rewolucyjnych elementów współczesnej wojny jest przekształcenie społeczeństw w aktywnych uczestników wywiadu. Ukraina stworzyła model, który RUSI w raporcie „Crossing Thresholds: Ukrainian Resistance to Russian Occupation” (CSIS, 2024 – Jade McGlynn, we współpracy z innymi ośrodkami) określa jako „rozproszony wywiad obywatelski”. Washington Post w artykule „Instead of Consumer Software, Ukraine’s Tech Workers Build Apps of War” (The Washington Post, 2022) opisuje, że aplikacje Dija/e-Enemy pozwoliły obywatelom zgłosić ponad 260 000 obserwacji dotyczących rosyjskich sił w pierwszych tygodniach wojny. Informacje te były integrowane z SIGINT, GEOINT, danymi satelitarnymi Maxar i Planet Labs oraz danymi sojuszniczymi NATO, co stworzyło unikalny model wywiadu wielowarstwowego.

Autor. mil.gov.ua/Wikimedia/Creative Commons Attribution 4.0 International

Ukraińskie społeczeństwo stało się siecią sensorów, dostarczając:

- zdjęcia geolokalizowane,

- nagrania z kamer samochodowych,

- raporty wizualne,

- informacje o ruchach wojsk,

- dane o lokalizacji rosyjskich składów paliwa,

- nagrania z monitoringu sklepów i budynków prywatnych.

Według analiz RAND dotyczących oporu cywilnego i wojen hybrydowych (np. opracowań o oporze społecznym w warunkach okupacji – 2022–2023) jest to pierwszy przypadek, w którym państwo użyło danych obywatelskich na tak masową skalę w pełnoskalowym konflikcie.

Walka informacyjna

Portal Politico, w artykule „Europe Is Under Attack from Russia. Why Isn’t It Fighting Back?” (Politico, 2024) pisze, że Federacja Rosyjska prowadzi szeroko zakrojone kampanie informacyjne wymierzone w państwa europejskie, których celem jest:

- erozja zaufania do rządów,

- polaryzacja społeczeństwa,

- wzbudzenie strachu i zmęczenia konfliktem,

- destabilizacja procesów wyborczych,

- osłabienie poparcia społecznego dla Ukrainy i NATO.

Microsoft w raporcie „Ukraine Cyber War: Russia’s Attacks and Ukraine’s Defense” (część serii raportów z 2022 r.) potwierdza, że pierwsze działania Rosji w lutym 2022 roku obejmowały intensywną kampanię dezinformacyjną, w której rozpowszechniano fałszywe narracje o „upadku Kijowa”, „kapitulacji dowództwa” czy „załamaniu struktur państwowych”. Kluczowym opracowaniem opisującym rosyjską dezinformację jest raport RAND „The Russian »Firehose of Falsehood« Propaganda Model” (RAND Corporation, 2016), który definiuje jej główne cechy:

- duża częstotliwość przekazu,

- sprzeczność komunikatów,

- brak troski o spójność logiczną,

- opieranie przekazu na emocjach,

- masowe powtarzanie narracji przez różne kanały,

- maksymalna szybkość dystrybucji.

Według Centrum Doskonalenia CoE NATO StratCom (raporty z lat 2022–2024 dotyczące użycia SI i deepfake’ów w infosferze) model ten został dodatkowo wzmocniony przez sztuczną inteligencję, generatywne deepfake’i i botnety sterowane modelami językowymi.

Wywiad w nowej erze – presja technologii

Współczesny wywiad ewoluuje szybciej niż kiedykolwiek wcześniej. Emily Harding w analizie „Intelligence in a Transparent World: Adapting to the Era of Data Overload” (CSIS, 2025) pisze, że problemem wywiadu nie jest już brak informacji, lecz przeciwnie – nadmiar danych i konieczność ich filtrowania. W środowisku, w którym każdy smartfon, kamera CCTV, system biometryczny i aplikacja mobilna tworzy ślad cyfrowy, wywiad staje wobec nowych wyzwań. The Economist w artykule „Ubiquitous Technical Surveillance Has Made Spying More Difficult” (The Economist, 2024) zwraca uwagę, że era „ukrytych operacji HUMINT” dobiega końca, ponieważ:

- fałszywe tożsamości można łatwo zweryfikować w bazach komercyjnych,

- podróże agentów pozostawiają ślad w systemach biometrycznych,

- analiza metadanych ujawnia kontakty z informatorami,

- systemy miejskie potrafią prześledzić trasę osoby nawet bez GPS,

- każdy mieszkaniec metropolii jest potencjalnym obserwatorem z kamerą w telefonie.

Amerykańskie Biuro Szefa Wywiadu Narodowego ODNI w raporcie „Commercially Available Information: Current Use, Challenges, and Potential for the Intelligence Community” (Office of the Director of National Intelligence, 2022) pisze wprost: „Dane komercyjne umożliwiają pozyskiwanie informacji, które historycznie wymagały działań tajnych.” Bellingcat – jak pokazuje artykuł „How Bellingcat Unmasked Putin’s Assassins” (The New Yorker, 2021) – potrafił, korzystając wyłącznie z OSINT, zdemaskować agentów GRU. Ujawniono dane paszportowe, numery lotów, billing telefoniczny i powiązania personalne. Jest to dowód, że nawet państwowe operacje szpiegowskie stały się podatne na analizę open-source. Równocześnie OSINT stał się jednym z podstawowych narzędzi analitycznych podczas wojny.

Zobacz też

Brytyjskie Ministerstwo Obrony oraz liczne analizy RAND i RUSI podkreślają, że Ukraina stworzyła model wywiadu rozproszonego, integrującego:

- dane obywatelskie,

- obrazy satelitarne komercyjne (Maxar, Planet Labs),

- wojskowe SIGINT i GEOINT,

- informacje sojusznicze NATO i USA.

Autor. mil.ru

Według raportów RAND dotyczących konfliktu na Ukrainie (2023–2024) jest to pierwszy przypadek w historii, w którym OSINT stał się fundamentem działań operacyjnych państwa broniącego się przed agresją konwencjonalną.

Algorytmy na polu walki: AI w operacjach specjalnych i wywiadowczych

Jednym z najbardziej dynamicznych obszarów współczesnej wojny nieregularnej jest rozwój i zastosowanie sztucznej inteligencji w działalności wywiadowczej, kontrwywiadowczej, informacyjnej i operacyjnej. Służby wywiadowcze państw zachodnich, w tym MI6, CIA i struktury wywiadu USA, otwarcie przyznają, że bez wykorzystania AI nie są w stanie efektywnie przetwarzać miliardów jednostek informacji generowanych codziennie przez systemy cyfrowe. W wypowiedziach przytaczanych m.in. przez „Ubiquitous Technical Surveillance Has Made Spying More Difficult” (The Economist, 2024) brytyjski wywiad wskazuje, że przyszłość analizy wywiadowczej będzie w znacznym stopniu determinowana przez algorytmy zdolne do automatycznego rozpoznawania wzorców, wykrywania anomalii i przewidywania zachowań. W USA Biuro Dyrektora Wywiadu Narodowego (ODNI) oraz CIA rozwijają systemy wykorzystujące AI do automatycznej analizy sygnałów, obróbki danych obrazowych (GEOINT), przetwarzania języka naturalnego oraz monitorowania infrastruktury krytycznej.

RAND w opracowaniu „Artificial Intelligence and the Future of Warfare” (RAND Corporation, 2023) podkreśla, że AI umożliwia m.in.:

- automatyczną analizę materiału wideo z dronów i satelitów,

- identyfikację wzorców ruchu wojsk,

- klasyfikację zachowań tłumów,

- tworzenie modeli predykcyjnych dotyczących prawdopodobnej mobilizacji przeciwnika,

- wczesne wykrywanie przygotowań sabotażowych.

Jednakże rozwój AI wiąże się z nowym rodzajem zagrożeń. Artykuł „Unpacking AI Data Poisoning” (FedTech Magazine, 2024) opisuje zjawisko zatruwania danych (data poisoning), polegające na celowym wprowadzaniu do zbiorów treningowych modeli AI fałszywych lub zmanipulowanych informacji. W warunkach wojny nieregularnej może to oznaczać:

- wprowadzanie błędnych sygnatur obiektów wojskowych,

- generowanie fałszywych anomalii ruchu,

- tworzenie sztucznych „dowodów" (np. zafałszowanych tras konwojów),

- manipulację systemami ostrzegania o zagrożeniach,

- sprawianie, że modele predykcyjne będą systematycznie błędnie oceniały intencje przeciwnika.

Według CoE NATO StratCom w swoich raportach z lat 2022–2024 wskazuje, że państwa prowadzące agresywne kampanie informacyjne – w szczególności Rosja – stosują AI do masowego generowania treści propagandowych, personalizacji przekazu oraz tworzenia deepfake’ów politycznych. Politico w artykule „Europe Is Under Attack from Russia. Why Isn’t It Fighting Back?” (Politico, 2024) opisuje, jak rosyjskie struktury informacyjne łączą modele językowe, botnety oraz narzędzia analityczne do prowadzenia kampanii wymierzonych w opinię publiczną w Europie, mających osłabić poparcie dla Ukrainy, NATO i sankcji.

Jednocześnie systemy AI stają się narzędziem kontrwywiadu. Według informacji publikowanych przez FBI i Departament Sprawiedliwości USA (DOJ) w latach 2023–2024, algorytmy analizy danych są wykorzystywane do:

- wykrywania schematów podróży podejrzanych osób,

- identyfikacji anomalii w zachowaniach pracowników objętych dostępem do tajemnic,

- analizy powiązań finansowych sugerujących udział w działalności wywiadowczej lub sabotażowej,

- identyfikowania ukrytych sieci logistycznych, związanych np. z przemytami technologii podwójnego zastosowania.

Autor. Serbian Armed Forces, CC BY 3.0 RS, www.vs.rs

Chiny – według doniesień Reuters oraz „The Wall Street Journal” – implementują natomiast systemy analizy behawioralnej i biometrycznej, które mają umożliwiać wykrywanie obcokrajowców zaangażowanych w potencjalne operacje wywiadowcze, monitorowanie zagranicznych naukowców i studentów oraz kontrolę nad chińską diasporą.

Siły operacji specjalnych jako „ostrze" wojny nieregularnej

Równolegle do rozwoju AI ewoluują siły operacji specjalnych (Special Operations Forces – SOF), które stały się jednym z najważniejszych instrumentów prowadzenia wojny nieregularnej. CSIS w analizie „The Evolution of Irregular Warfare” (Seth G. Jones, w:War and the Modern Battlefield, CSIS, 2025) oraz RAND w świadectwie Setha G. Jonesa przed Kongresem USA „The Role of Special Operations in Great Power Competition” (RAND Corporation, 2023) podkreślają, że siły te:

- pełnią rolę głównego narzędzia neutralizacji liderów wrogich organizacji,

- są odpowiedzialne za operacje sabotażowe daleko za linią frontu,

- prowadzą działania rozpoznawcze w środowiskach silnie nasyconych sensorami,

- współpracują z lokalnymi ruchami oporu,

- realizują tzw. działania shapingowe – przygotowujące środowisko na ewentualny konflikt.

W przypadku Izraela, New York Times w artykule „Inside Israel’s Covert War Against Hezbollah” (The New York Times, 2024) opisuje współpracę jednostek Sayeret Matkal i Szajetet 13 z Mossadem i wojskowym wywiadem Aman. Operacje likwidacji liderów Hezbollahu były planowane na podstawie tzw. real-time intelligence – danych wywiadowczych pozyskiwanych i przetwarzanych niemal w czasie rzeczywistym, często w oknach czasowych liczonych w minutach.

Ukraina, jak opisują analizy RUSI poświęcone ukraińskim SOF (2022–2023), wykorzystuje swoje siły specjalne do prowadzenia operacji na terytorium Rosji, na Krymie i w innych spornych obszarach. Działania te integrują: OSINT, dane od obywateli, informacje z satelitów komercyjnych, wywiad wojskowy i wsparcie sojusznicze. BBC w tekście „Ukraine Sabotage Network Inside Russia” (BBC News, 2023) opisuje powstanie sieci agentów i sympatyków na terytorium Rosji, którzy współpracują z ukraińskimi SOF przy realizacji sabotażu infrastruktury kolejowej, paliwowej i logistycznej.

Stany Zjednoczone, według dokumentu „USSOCOM 2023 Posture Statement” (United States Special Operations Command, 2023), odchodzą od modelu działań skoncentrowanych na walce z terroryzmem, a ich siły specjalne przygotowują się do konfrontacji z równorzędnymi przeciwnikami (near-peer adversaries), dysponującymi zaawansowanymi systemami ISR (Intelligence, Surveillance, Reconnaissance). SOF mają pełnić rolę wsparcia ruchów oporu w państwach sojuszniczych, które mogłyby zostać zaatakowane – m.in. w Europie Wschodniej czy na Tajwanie. „The Economist” w artykule „Spies Can’t Hide Anymore” (The Economist, 2024) zauważa, że operatorzy SOF działają dziś w środowisku niemal całkowitej transparentności cyfrowej. Oznacza to konieczność stosowania:

- systemów maskowania sygnatur cyfrowych,

- środków walki elektronicznej zakłócających monitoring,

- krótkotrwałych, „skokowych" operacji zamiast długotrwałego przenikania,

- robotycznych systemów zdalnych, wysyłanych zamiast ludzi.

Przyszłe operacje specjalne będą jeszcze ściślej zintegrowane z SI, cyberwywiadem i systemami autonomicznymi.

Sabotaż, skrytobójstwo i operacje niejawne w rywalizacji mocarstw

Sabotaż jest jednym z najważniejszych narzędzi współczesnej rywalizacji poniżej progu wojny. Media europejskie (m.in. Politico, The Guardian, Der Spiegel) opisują dziesiątki przypadków podpaleń, prób zniszczenia infrastruktury energetycznej, ataków na magazyny, zakłady zbrojeniowe (w tym należące do Rheinmetall) oraz podejrzanych wypadków na terenie Europy. Analizy ośrodków takich jak RAND, RUSI i ECFR identyfikują cztery główne cele takich działań:

- kosztowy – podniesienie kosztów wsparcia Ukrainy,

- psychologiczny – budowanie atmosfery zagrożenia,

- informacyjny – sianie chaosu narracyjnego,

- polityczny – wywoływanie sporów wewnętrznych i kryzysów zaufania.

Zobacz też

CBS News w artykule „Russian Agents Killed After Assassinating Ukraine Colonel” (CBS News, 2025) opisuje rosyjską kampanię zabójstw wymierzoną w ukraińskich oficerów, działaczy, dowódców ruchu oporu i dezerterów. New York Times w tekście „Russia’s Assassination Program in Europe” (The New York Times, 2023) analizuje działalność jednostki GRU 29155, prowadzącej operacje w Hiszpanii, Czechach, Niemczech i Bułgarii. Po stronie ukraińskiej Washington Post w artykule „Ukraine’s Shadow War” (The Washington Post, 2024) opisuje działania HUR, który eliminuje prorosyjskich administratorów na terenach okupowanych oraz osoby zaangażowane w kolaborację. Na Bliskim Wschodzie New York Times w tekście „Israel’s Covert Campaign to Take Out Hamas and Hezbollah Leaders” (The New York Times, 2024) omawia serię operacji likwidacyjnych przeprowadzanych przez Izrael przeciwko liderom Hamasu i Hezbollahu, często na terytoriach państw trzecich, przy użyciu kombinacji wywiadu SIGINT, GEOINT oraz precyzyjnych środków rażenia.

W sferze cybernetycznej sabotaż przyjmuje formę ataków na infrastrukturę krytyczną. Wired w artykule „Hackers Linked to Russia’s Military Sabotage US Water Utilities” (Wired, 2024) dokumentuje działalność grupy Sandworm powiązanej z GRU, która prowadziła ataki na zakłady wodociągowe w USA i innych krajach. Microsoft w swoim raporcie „Special Report: Ukraine. An Overview of Russia’s Cyberattack Activity in Ukraine” (Microsoft, 2022) opisuje, jak w pierwszej fazie inwazji Rosja używała złośliwego oprogramowania typu wiper (m.in. FoxBlade), aby paraliżować systemy informatyczne Ukrainy.

Strategia „wygrywania, zanim zacznie się walka"

CSIS, w tym Seth G. Jones w swoich analizach ujętych zbiorczo w ramach projektu „War and the Modern Battlefield” (CSIS, 2025), formułuje tezę, że współczesne państwa muszą myśleć o wojnie nieregularnej nie jako o epizodycznej reakcji na kryzys, ale jako o stałym środowisku bezpieczeństwa, w którym trwa nieprzerwana rywalizacja. W tym ujęciu celem nie jest tylko wygranie bitwy, ale takie ukształtowanie środowiska strategicznego, aby przeciwnik – jeśli dojdzie do konfliktu – wszedł w niego już osłabiony, zdezorientowany, wewnętrznie podzielony i pozbawiony swobody manewru.

Zobacz też

U.S. Army w dokumencie „Army Multi-Domain Transformation” (U.S. Army, 2021) stwierdza, że konfrontacja w szarej strefie toczy się latami przed fizycznym konfliktem. Celem przeciwnika jest zmiana status quo bez przekraczania formalnych progów wojny. RAND w opracowaniu „Competing in the Gray Zone: Russian Tactics and Western Responses” (RAND, 2019) opisuje, jak Rosja, Chiny i Iran systematycznie przesuwają granice agresji – testując reakcję Zachodu poprzez działania poniżej progu wojny.

Z tych analiz wynika kilka kluczowych wniosków doktrynalnych:

- Należy równolegle przygotowywać się do wojny konwencjonalnej i nieregularnej – ponieważ oba wymiary wzajemnie się uzupełniają.

- Odporność informacyjna społeczeństwa jest równie ważna jak potencjał militarny – dezinformacja może osłabić państwo szybciej niż atak kinetyczny.

- Wywiad musi być zintegrowany z AI, OSINT, danymi komercyjnymi i społecznymi – tradycyjne HUMINT i SIGINT nie wystarczą.

- SOF, wywiad i cyber muszą działać jako jedna, połączona struktura – a nie odrębne „światy".

- Kluczowe jest wczesne wykrywanie sieci wywiadowczych, sabotażowych i informacyjnych przeciwnika, zanim zostaną uruchomione w pełnej skali.

- Ruchy oporu i struktury pre-resistance powinny być budowane w czasie pokoju – jak opisano w dokumencie „Resistance Operating Concept (ROC)" (U.S. Special Operations Command, 2020).

W odniesieniu do Bliskiego Wschodu przykład Izraela, opisywany przez Washington Post w tekście „Mossad’s Pager Operation” (The Washington Post, 2024) oraz przez New York Times w artykule „Israel Has Destroyed Half of Hezbollah’s Arsenal, Officials Say” (The New York Times, 2024), bywa wskazywany jako ilustracja strategii „wygrywania, zanim zacznie się walka”: wieloletnia infiltracja struktur wroga, przygotowanie sabotażu komunikacji, zbudowanie pakietów celów i ich użycie w momencie eskalacji.

Pięć filarów zwycięstwa w wojnie nieregularnej

Na podstawie analiz CSIS, RAND, RUSI, NATO StratCom, Microsoft, ODNI oraz licznych opracowań medialnych i akademickich można wskazać pięć kluczowych zdolności, które zadecydują o powodzeniu państw w przyszłych konfliktach nieregularnych:

- Odporność społeczeństwa – odporność na dezinformację, przygotowanie do kryzysu, edukacja medialna, zdolność do organizowania ruchów oporu.

- Dominacja informacyjna – zdolność do szybkiego, wiarygodnego i przekonującego komunikowania się z własnym społeczeństwem i społecznością międzynarodową.

- Precyzyjny wywiad i umiejętne wykorzystanie OSINT – integracja danych otwartych, komercyjnych i wojskowych, przy jednoczesnej ochronie przed manipulacją informacyjną.

- Elastyczne i zintegrowane działania SOF – zdolne do koordynacji z wywiadem, cyber, ruchem oporu i strukturami sojuszniczymi.

- Kontrola eskalacji i sabotaż prewencyjny – zdolność do neutralizowania zagrożeń, zanim przerodzą się one w otwartą wojnę, m.in. poprzez wyprzedzające operacje wywiadowcze, kontrwywiadowcze i informacyjne.

Seth G. Jones w swoich pracach w ramach CSIS (m.in. w analizach projektu „War and the Modern Battlefield” – CSIS, 2025) podsumowuje to następująco: „Wygrywanie walki, zanim się zacznie, polega na takim kształtowaniu środowiska bezpieczeństwa, aby przeciwnik musiał wejść w konflikt już osłabiony, zdezorientowany i pozbawiony swobody manewru.” W tym sensie współczesna wojna nieregularna nie jest jedynie techniką działań operacyjnych – jest nową logiką rywalizacji międzynarodowej, która redefiniuje pojęcia pokoju, wojny, bezpieczeństwa i suwerenności.

Zobacz również

- WOJNA

- SABOTAŻ

- BLISKI WSCHÓD

- WOJNA HYBRYDOWA

- CYBERATAK

- DEZINFORMACJA

- WOJSKA SPECJALNE

- CYBERPRZESTRZEŃ

- DYWERSJA

- SZTUCZNA INTELIGENCJA

- DUAL-USE

- GRU

- TAJWAN

- CHINY

- UKRAINA

- TERRORYZM

- SŁUŻBY SPECJALNE

- IRAN

- PROPAGANDA

- OSINT

- GRUPA WAGNERA

- ROSJA

- SIŁY OPERACJI SPECJALNYCH

- DZIAŁANIA NIEREGULARNE

- OPERACJE WIELODOMENOWE

- DOMENA INFORMACYJNA

WIDEO: No to lecimy - zobacz gdzie!