- WIADOMOŚCI

- WAŻNE

- W CENTRUM UWAGI

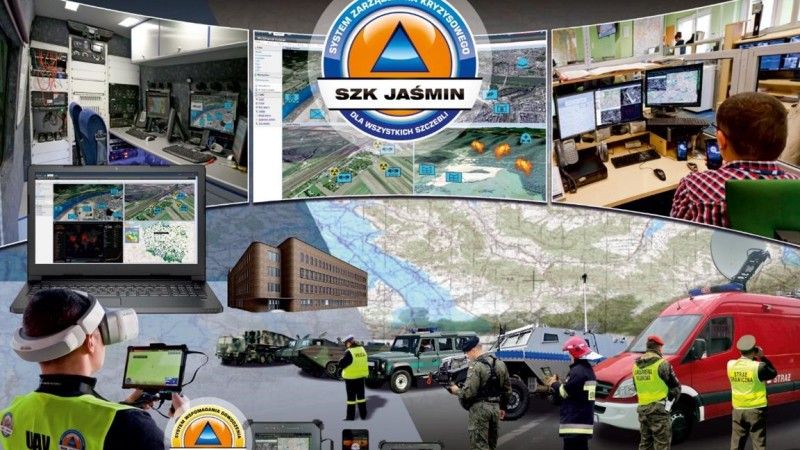

TELDAT opracował i rozwija także rozwiązania z zakresu zarządzania kryzysowego

Zasadniczym z nich jest System Zarządzania Kryzysowego JAŚMIN (SZK JAŚMIN), będący innowacyjnym oraz rozlegle działającym produktem, dedykowanym dla struktur państwowych i samorządowych działających w tym zakresie. Zapewnia kompleksowe teleinformatyczne wsparcie działań administracji publicznej (także służb mundurowych, w tym wojska) i samorządowej podczas sytuacji ratowniczych i/lub kryzysowych oraz związanych z realizacją zadań prewencyjnych. System ten wspiera procesy zarządzania, planowania, dowodzenia, kierowania, a także monitorowania (obrazowania) rzeczywistych zagrożeń o charakterze polityczno-militarnym oraz niemilitarnym – pisze dr inż. Łukasz Apiecionek, profesor Uniwersytetu Kazimierza Wielkiego w Instytucie Informatyki, dyrektor Departamentu Innowacyjnych Technologii Informatycznych TELDAT.

Użytkownikami tego rozwiązania mogą być jednostki i komórki organizacyjne: resortu Obrony Narodowej (np.: Sztabu Kryzysowego, Centrów i Zespołów Zarządzania Kryzysowego oraz Wojskowych Zgrupowań Zadaniowych) oraz służb publicznych (m.in.: Policji, Straży Pożarnej, Straży Granicznej, Ratownictwa Medycznego, Centrów Zarządzania Kryzysowego wszystkich szczebli oraz pozostałych struktur działających w czasie sytuacji kryzysowych).

SZK JAŚMIN jest systemem składającym się ze specjalistycznego oprogramowania / Zautomatyzowanego Systemu Zarządzania Kryzysowego – SZK C3IS JAŚMIN (głównego komponentu omawianego rozwiązania) oraz dedykowanego sprzętu ICT, umożliwiającego globalne zarządzanie kryzysowe – w tym monitorowanie stanu sił i środków wydzielonych do reagowania kryzysowego – np. na terenie całego kraju.

Czytaj też: TELDAT: Oferujemy światowy poziom C4ISR

Główne zalety

- zapewnienie połączonej świadomości sytuacyjnej na stanowiskach pracy (także w warunkach mobilnych) w zakresie:

- bieżącego obrazowania rozmieszczenia sił i środków użytecznych w zarządzaniu kryzysowym,

- bieżącego monitorowania działań oraz stanu sił i środków,

- rozmieszczenia zidentyfikowanych osób, środowisk i obiektów stwarzających zagrożenie kryzysowe (także związane z nielegalnymi próbami i faktami przekraczania granicy);

- aktualizacji danych z wykorzystaniem istniejących systemów funkcjonujących w służbach państwowych,

- aktualizacji danych na każdym stanowisku pracy (zgodnie z poziomem przyjętych uprawnień),

- rozmieszczenia obiektów potencjalnie niebezpiecznych (np. zakładów przemysłowych wykorzystujących toksyczne środki przemysłowe);

- sprawne przekazywanie poleceń i rozkazów oraz raportów z ich realizacji;

- automatyczna realizacja wymiany informacji w formie pisemnej i graficznej w strukturze hierarchicznej (pionowej) i w ramach współdziałania (poziomej);

- zagwarantowanie równoległej pracy na wspólnych dokumentach;

- zapewnienie korzystania z informacji pozyskiwanych z systemów (baz danych) używanych przez służby państwowe (Policji, PSP, Straży Granicznej, służb ratowniczych itp.) przy ustalonym poziomie dostępu – istnieje możliwość rozszerzenia zakresu wymienianych informacji oraz integracji z różnymi systemami wspomnianych służb poprzez odpowiednie interfejsy dostępowe tych systemów;

- umożliwienie oceny potencjalnych / przewidywanych wydarzeń niebezpiecznych (np.: zasięgu powodzi, pożarów i uwolnienia materiałów niebezpiecznych);

- zagwarantowanie automatycznego rejestrowania i archiwizacji wszelkich działań wykonywanych w systemie;

- zapewnienie wykorzystania zarchiwizowanych sytuacji do analizy, oceny i przeprowadzania ćwiczeń zarządzania kryzysowego (działań typu After Action) itp.

Czytaj też: Rozwój polskich terminali taktycznych

Zasadnicze funkcjonalności

- planowanie, wsparcie, kierowanie, koordynacja i kontrola działań poprzez m.in.: mechanizmy optymalizacji rozwiązań (narzędzia kalkulacji, weryfikacji i symulacji), dynamiczne tworzenie zestawienia sił i środków, opracowywanie wariantów działań, plany zabezpieczenia logistycznego itp.;

- bieżące gromadzenie, przetwarzanie, agregacja i dystrybucja informacji o prowadzonych akcjach ratowniczych w zakresie:

- incydentów (np.: zakłóceń bezpieczeństwa i porządku publicznego),

- zdarzeń (np.: skażeń ujęć wody oraz pożarów lasów i/lub terenów przemysłowych),

- zagrożeń (np.: epidemiologicznych, terrorystycznych lub związanych z procesami migracyjnymi oraz możliwością zawalenia mostów),

- informacji o terenie (np.: obszarach zalewowych, stanie wałów przeciwpowodziowych oraz skażeniu chemicznym),

- danych o ludności (np.: lokalizacji i ilości osób pozostających w budynkach lub obszarach działania, w celu dostarczenia im żywności lub ewakuacji),

- informacji o zasobach (np.: ludzkich, obiektach, jednostkach, sprzęcie i środkach ochrony);

- automatyczne i bieżące raportowanie o stanie prowadzonych działań oraz dostępnych zasobach w zespołach ratowniczych;

- sprawne przekazywanie wybranym adresatom (strukturom, jednostkom oraz ich stanom osobowym, a także w razie potrzeby ludności) ważnych w danej chwili informacji (alarmów, różnego rodzaju powiadomień o zagrożeniach, poleceń, rozkazów, meldunków, raportów itp.) praktycznie w dowolne miejsce ich aktualnego usytuowania;

- współpraca z systemami innych resortów (w tym: Rządowego Centrum Bezpieczeństwa, Instytutu Meteorologii i Gospodarki Wodnej, Państwowej Straży Pożarnej, Policji, Straży Granicznej, Państwowego Ratownictwa Medycznego itp.) poprzez zastosowanie scentralizowanego portalu WWW – usługi Web Client, umożliwiającego m.in. współdzielenie dokumentów i zautomatyzowaną dwukierunkową wymianę danych z SZK JAŚMIN;

- wysoki poziom bezpieczeństwa poprzez zapewnienie wieloklauzulowej wymiany i przetwarzania informacji (w tym również w sieciach niejawnych) poprzez zastosowanie odpowiednich mechanizmów: etykietowania, szyfrowania, uwierzytelniania i kontroli dostępu w sieciach teleinformatycznych (np.: zgodnych z koncepcją NATO XML Labelling, infrastruktury klucza publicznego PKI, VPN, IPSec i TLS/SSL);

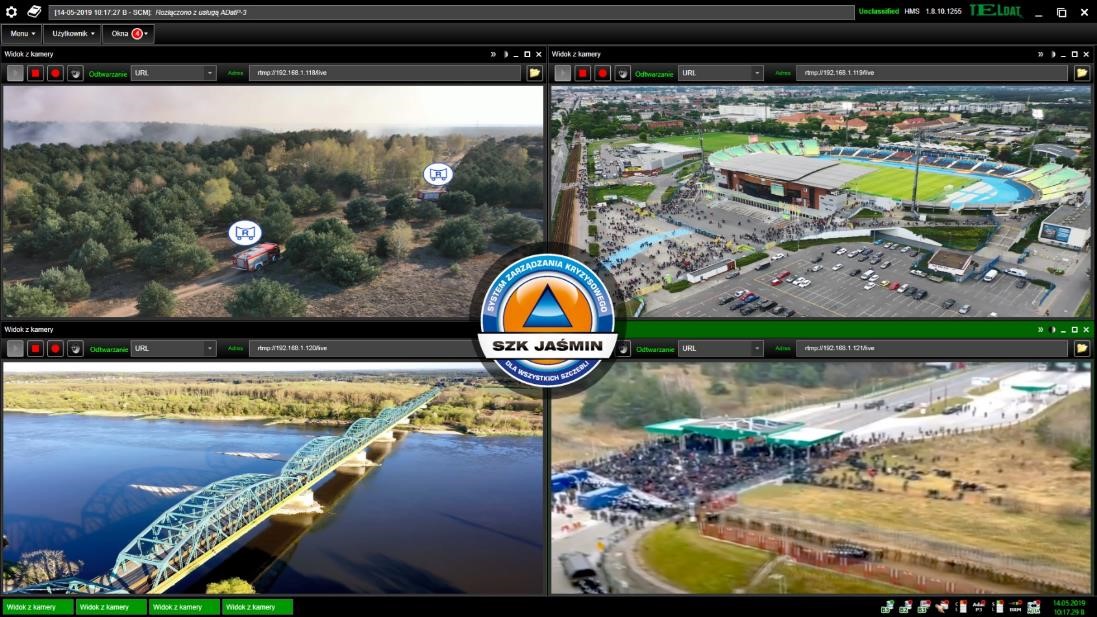

- obrazowanie i monitorowanie na cyfrowych podkładach mapowych rzeczywistych sytuacji ratowniczych / kryzysowych na podstawie informacji GPS, danych wprowadzonych przez m.in. żołnierzy / funkcjonariuszy / ratowników oraz obrazów video i zdjęć z miejsca akcji;

- integracja i współpraca z bezzałogowymi statkami powietrznymi w zakresie bieżącej transmisji obrazu wideo z terenów / obszarów objętych blokadą, kwarantanną, akcjami poszukiwawczo-ratowniczymi, pożarami, powodziami itp.;

- modułowa architektura systemu zapewniająca dedykowane: oprogramowanie klienckie i serwerowe, funkcjonalności oraz usługi dla personelu lokalnego (realizującego proces zarządzania kryzysowego) i zdalnego (działającego w terenie), a także umożliwiająca elastyczną i łatwą rozbudowę o nowe możliwości oraz dodatkowe miejsca pracy;

- szeroka interoperacyjność systemu gwarantująca wymianę informacji z systemami resortu Obrony Narodowej, NATO i UE, dzięki zaimplementowanym standardom: MIP DEM B3.1, NFFI i FFI-MTF (STANAG 5527), Link 16 – JREAP-C (STANAG 5516 i STANAG 5518), VMF, NVG i JIPS, ADatP-3 (B11C/F, B12.2, B13.1 i B14) - STANAG 5510, JDSSEM (STANAG 4677), BRM (autorskiemu i unikalnemu protokołowi replikacji danych na wąskopasmowych środkach łączności), HLA, DIS, SMTP, CBRN (ATP45), OTH-GOLD, WMS i WMF oraz APP-6(A)/(C);

- szeroki wachlarz usług sieciowych: rozmowy głosowe w technologii IP (VoIP), wideokonferencje (VTC), transmisje strumieniowe audio/wideo (RTMP), poczta elektroniczna (e-mail), portal WWW, rozmowy tekstowe (CHAT), FAX itp.;

- automatyczna i efektywna wymiana informacji poprzez dowolne środki radiowe (również w kanałach o niskiej przepustowości i wysokich zakłóceniach);

- wykorzystanie dostępnych mediów telekomunikacyjnych, np. sieci komórkowych GSM/LTE/CDMA i publicznych PSTN oraz VoIP;

- zarządzanie wszystkimi zasobami systemu (usługami, urządzeniami teleinformatycznymi i kontami użytkowników);

- zautomatyzowane mechanizmy i usługi replikacji oraz archiwizacji danych (wszystkich zdarzeń) w całym systemie;

- zdolność szybkiego i wygodnego dołączania służb ratowniczych i kryzysowych do systemu poprzez wykorzystanie aplikacji mobilnej zainstalowanej na współczesnych smartfonach, co umożliwia znaczące zautomatyzowanie procesu pozyskiwania informacji bezpośrednio od np. ratowników uczestniczących w akcji;

- monitorowanie osób przebywających na kwarantannie poprzez śledzenie ich miejsca pobytu;

- współpraca z systemami symulacyjnymi umożliwiająca: wielokrotne odtwarzanie wielu różnych wariantów działań, sytuacji, zachowań i efektów podejmowania decyzji oraz efektywną realizację szkoleń dla Użytkowników w zakresie m.in. skutecznego wykorzystania systemu oraz przygotowania się na eliminację i/lub minimalizację skutków praktycznie dowolnego zdarzenia kryzysowego.

Bezpieczeństwo systemu i użytkowników

SZK JAŚMIN charakteryzuje się wysokim poziomem bezpieczeństwa poprzez zapewnienie wieloklauzulowej wymiany i przetwarzania informacji (w tym również w sieciach niejawnych), dzięki zastosowaniu odpowiednich mechanizmów: etykietowania, szyfrowania, uwierzytelniania i kontroli dostępu w sieciach teleinformatycznych (np.: zgodnych z koncepcją NATO XML Labelling, infrastruktury klucza publicznego PKI, VPN, IPSec i TLS/SSL).

W ramach organizacji ochrony systemów teleinformatycznych przeznaczonych do przetwarzania narodowych informacji niejawnych w SZK JAŚMIN, łączność może być zrealizowana również przy wykorzystaniu aktualnie istniejącej infrastruktury sieciowej i łączy dostępowych od operatorów publicznych po zastosowaniu dodatkowych szyfratorów (zapewnionych przez organizatora systemu), spełniających wymagania: ABW lub SKW.

Stopień badania, wdrożenia i zakres wykorzystania

Oprogramowanie SZK JAŚMIN jest jednym z głównych systemów / komponentów programowych SWD C3IS JAŚMIN (Wielodomenowego Zautomatyzowanego Systemu Systemów Zarządzania Walką na wszystkich poziomach dowodzenia / kierowania i działania wojsk / struktur zarządzania kryzysowego). To kompleksowe rozwiązanie jest wdrożone i z powodzeniem w nieograniczonym zakresie eksploatowane w SZ RP, zwłaszcza w postaci HMS C3IS JAŚMIN (oprogramowania / Zautomatyzowanego Systemu Zarzadzania Walką Poziomu Operacyjnego/Taktycznego), zasadniczego systemu tego kompleksowego wyrobu techniki wojskowej.

SZK JAŚMIN, jako samodzielny / niezależny i kompleksowy system, jest od kilku lat z powodzeniem badany i wykorzystywany głównie w:

- Akademii Sztuki Wojennej (wcześniejszej Akademii Obrony Narodowej) w Laboratorium Zautomatyzowanych Systemów Dowodzenia oraz ćwiczeniach i warsztatach związanych z zarządzaniem kryzysowym, w trakcie których za pomocą tego rozwiązania realizowano zautomatyzowaną współpracę jednostek wojskowych i cywilnych (jako systemu zgodnego z koncepcją CIMIC – Civil-Military Co-operation);

- Akademii Kaliskiej oraz Państwowej Wyższej Szkole Zawodowej w Nysie w ramach Laboratoriów Zautomatyzowanych Systemów Zarządzania Kryzysowego oraz różnego rodzaju ćwiczeń i warsztatów związanych z zarządzaniem kryzysowym.

- Centrum Zarządzania Kryzysowego Urzędu Miasta Bydgoszczy, np. podczas międzynarodowych imprez masowych.

SZK JAŚMIN pozostaje też w zainteresowaniu: Biura Bezpieczeństwa Narodowego (BBN), kilku Urzędów Wojewódzkich i Marszałkowskich oraz wielu jednostek i instytucji wojskowych. Ma to także związek z aktualnymi zagrożeniami dla bezpieczeństwa RP.

Perspektywiczność i możliwość rozwoju

SZK JAŚMIN posiada modułową budowę / architekturę systemową, zapewniającą dedykowane: oprogramowanie serwerowe i klienckie, funkcjonalności oraz usługi dla personelu działającego w skali makro (np. kraju) i mikro / lokalnego (funkcjonującego np. mobilnie w terenie). Dzięki temu system umożliwia dowolną, elastyczną i łatwą rozbudowę o nowe możliwości, dedykowane usługi oraz dodatkowe miejsca pracy.

Modułowa budowa omawianego systemu, łatwość dostosowania do potrzeb konkretnego Użytkownika, zdolność do współpracy z innymi już istniejącymi systemami oraz różnymi środkami łączności powoduje, iż: w pełni wpisuje się on w potrzeby idei zintegrowanego zarządzania kryzysowego oraz zapewnia nowoczesne narzędzia i możliwości szerokiego oraz skutecznego wspierania procesów / procedur w tym obszarze.

W kontekście powyższego ważnym jest również fakt, iż SZK JAŚMIN (zwłaszcza jego ww. oprogramowanie):

- jest systemem/komponentem wspomnianego już SWD C3IS JAŚMIN, który jest już z powodzeniem wykorzystywany przez polskie Siły Zbrojne (głównie w wersji ww. HMS C3IS JAŚMIN, w tym przez ich służby dyżurne poszczególnych poziomów/szczebli), dobrze znające ten wyrób i dysponujące: wieloletnim doświadczeniem w eksploatacji tego kompleksowego rozwiązania, jego licznymi bazami laboratoryjno-treningowymi i szkoleniowymi oraz nieograniczoną ilościowo licencją na szerokie wykorzystanie przedmiotowego wyrobu, także przez struktury nadzorujące Wojsko Polskie i współdziałające z nim;

- jest w pełni polskim produktem, co gwarantuje całkowite bezpieczeństwo jego użytkowania, sprawny i efektywny serwis i dalszy rozwój;

- jest wytwarzany przez producenta posiadającego wyjątkowe narodowe kompetencje i zdolności (intensywnie budowane przez 25 lat w kraju i za granicą) do sprawnego dostosowywania tego wyrobu do bieżących potrzeb podmiotów i osób funkcyjnych partycypujących w zarządzaniu kryzysowym. Wykonawca ten wszystkie dotychczasowe umowy z kontrahentami krajowymi i zagranicznymi wykonał i realizuje bez uwag Zamawiających i zawsze przed terminem.

Główne wyróżnienia oraz nagrody przyznane SZK JAŚMIN i jego oprogramowaniu

- wyróżnienie MON – przyznane w 2016 r. w konkursie Innowacje dla Sił Zbrojnych RP dla platformy JAŚMIN, której jednym z zasadniczych systemów jest SZK JAŚMIN;

- nagroda Defender – przyznana w 2018 r. za najnowszą / znacznie rozbudowaną wersję SWD C3IS JAŚMIN, którego jednym z głównych systemów / komponentów programowych jest również SZK C3IS JAŚMIN;

- GRAND PRIX – otrzymana w 2021 r. w ogólnopolskim konkursie Lider Bezpieczeństwa Państwa 2021 za SZK JAŚMIN;

- nagroda Air Fair – przyznana w 2019 r. także za SWD C3IS JAŚMIN, którego jednym z zasadniczych systemów jest również SZK C3IS JAŚMIN.

Dr inż. Łukasz Apiecionek, profesor Uniwersytetu Kazimierza Wielkiego w Instytucie Informatyki, dyrektor Departamentu Innowacyjnych Technologii Informatycznych TELDAT

WIDEO: No to lecimy - zobacz gdzie!